SRV-TEST, Configuration Openssh et ajout du compte de service

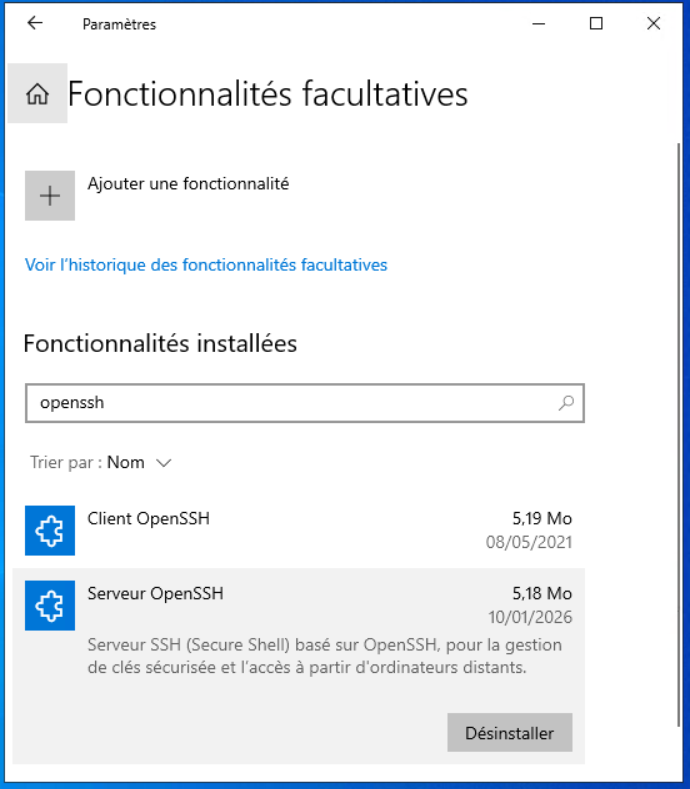

>> Installation de Openssh-Serveur via les fonctionnalités facultatives ou en PowerShell.

Attention si les mises à jour de votre serveur cible sont gérées par un serveur WSUS, vous ne pourrez pas installer les fonctionnalités facultatives.

Pour ce faire voici l'astuce qui vous permettra de désactiver temporairement les mise à jour WSUS :

En passe la valeur de la clé du registre suivante à "0" :

Set-ItemProperty -Path "HKLM:\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU" -Name "UseWUServer" -Value 0

Puis on redémarre le service Windows Update :

Get-service wuauserv | Restart-Service

(Pour réactiver, il suffit de refaire avec la valeur du la clé de registre à "1")

Ci-dessus la fenêtre des fonctions facultatives .

Ajout de la fonctionnalité :

Add-WindowsCapability -Online -Name OpenSSH.Server~~~~0.0.1.0

Configuration du service :

Start-Service sshd

Set-Service -Name sshd -StartupType 'Automatic'

Ajout d'une règle d'accès au pare-feu :

New-NetFirewallRule -Name sshd -DisplayName 'OpenSSH Server (sshd)' -Enabled True -Direction Inbound -Protocol TCP -Action Allow -LocalPort 22

Configuration du shell par défaut :

New-ItemProperty -Path "HKLM:\SOFTWARE\OpenSSH" -Name DefaultShell -Value "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -PropertyType String -Force

Pour finir, on redémarre le service

Restart-Service sshdComme vous devrez cependant configurer la fonctionnalité, je vous conseil plutôt de suivre les lignes de commandes que d’essayer de passer par les interfaces Windows.

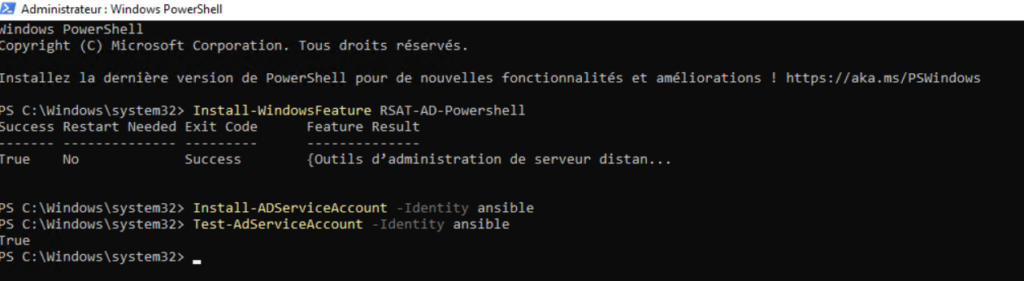

>> Implantation du compte de service

Ajout de la fonction Powershell pour Active Directory:

Install-WindowsFeature RSAT-AD-Powershell

Ajout du compte de Service :

Install-ADServiceAccount -Identity ansible

Test de présence du compte :

Test-AdServiceAccount -Identity ansible

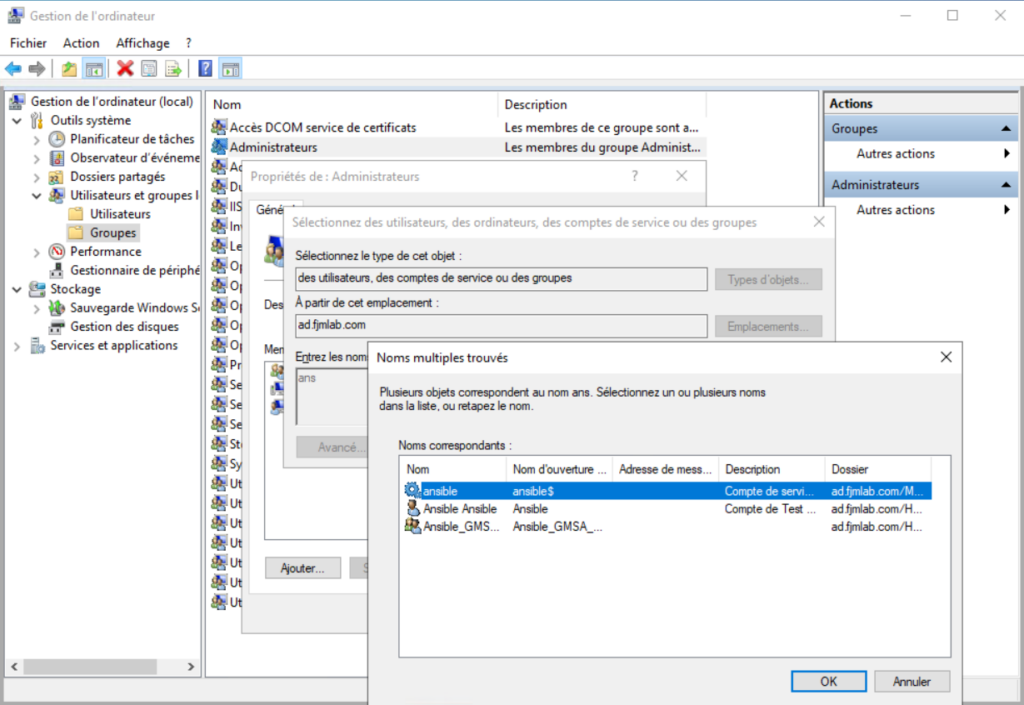

>> Pour finir on ajoute la compte de Service au groupe Administrateur local sur serveur SRV-TEST, pour changer, je vous le fait via l’interface utilisateur.